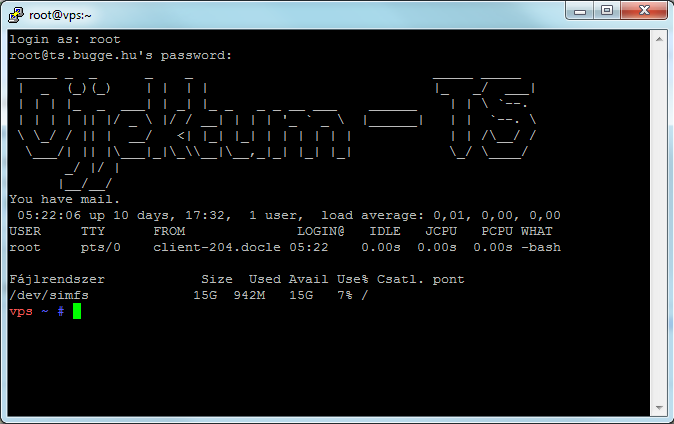

Amikor csatlakozol a szerverhez ahova még kroábban nem csatlakoztál ssh-n keresztül akkor látni fogsz valami hasonló üzenetet:

root@vps:~# ssh root@vps The authenticity of host 'root@vps (xxx.xxx.xxx.xxx)' can't be established. RSA key fingerprint is 23:a4:c6:02:24:1f:25:af:aa:c2:cb:87:1d:93:2e:d5. Are you sure you want to continue connecting (yes/no)? |

Általában mindenki nyom egy entert és megadja a jelszavát. ezzel elfogadja a szerver titkosítását és a szerver elküldi az aktuális titkosító kulcsot a szerverhez. Ezt a kulcsot azonban nem biztos, hogy a szerver küldte, így lehet, hogy valaki bele tud nézni a kapcsolatunkba.

Ahhoz, hogy biztosak legyünk, hogy senki nem “hallgatózik” a csatornánkon össze kell hasonlítanunk a 2 ujjlenyomatot. De hogyan is kapjuk meg ezt az ujjlenyomatot?

ssh-keygen -lf /etc/ssh/ssh_host_rsa_key.pub |

Ez a parancs mondja mutatja meg a titkosításhoz tartozó ujjlenyomatot.

Általában az alábbi könyvtárban találhatók a kulcsok /etc/ssh/ vagy hasonlóan elnevezett könyvtárban és fájlnéven.

Így tudunk rákeresni:

root@vps:~# ls /etc/ssh/*key* /etc/ssh/ssh_host_dsa_key /etc/ssh/ssh_host_key.pub /etc/ssh/ssh_host_dsa_key.pub /etc/ssh/ssh_host_rsa_key /etc/ssh/ssh_host_key /etc/ssh/ssh_host_rsa_key.pub |

Ezen a szerveren 3 kulcs található, amelyiknek nincs kiterjesztése azok a privát kulcsok és a publikus kulcsok azok melynek kiterjesztése .pub. Csak a root felhasználó tudja olvasni a privát kulcsokat, de publikus kulcsokat mindenki tudja olvasni. A fenti üzenet szerinte az alábbi kulcsot keressük:

root@vps:~# ssh-keygen -lf /etc/ssh/ssh_host_rsa_key.pub 2048 23:a4:c6:02:24:1f:25:af:aa:c2:cb:87:1d:93:2e:d5 /etc/ssh/ssh_host_rsa_key.pub (RSA |

A válasz 3 dolgot mutat meg nekünk:

- (2048) bit hosszú a kulcsunk

- (23:a4:c6:02:24:1f:25:af:aa:c2:cb:87:1d:93:2e:d5) az ujjlenyomatunk

- /etc/ssh/ssh_host_rsa_key.pub a fájlneve a kulcsunknak.

Így egy egyszerű módszerrel ellenőriztük az ujjlenyomatot, úgy hogy csatlakoztunk a szerverhez és ssh-keygen paranccsal lekérdeztük az ujjlenyomatot. Ez a módszer nem túl biztonságos, mert a lehallgató aki hamis ujjlenyomatot szeretne nekünk küldeni egyszerűen meg tudja változtatni a visszakapott ujjlenyomatot is, így mi elhisszük, hogy jó biztonságos kapcsolatot hoztunk létre. A legbiztonságosabb módszer az, ha megkérdezzük az ujjlenyomatot attól a rendszergazdától vagy üzemeltetőtől, aki a kulcsot generálta.